2. レジリエンス強化:レッドチーミングの効用

ペンテストでは「侵入口を見つけられるか」を確認するのに対し、レッドチームサービスでは「最重要資産(The Gold)に到達できるか、そして貴社はそれに気づけるか」という点を検証する。レッドチーミングは、組織のレジリエンスとSOC(セキュリティ・オペレーション・センタ)の能力を総合的に試す最も厳しい検証である。

レッドチーミングとは

レッドチーミングは「チェック項目を満たせば安心」という発想を超え、コンプライアンスが必ずしもセキュリティを意味しないことを示す。

APT(高度持続的脅威)を模擬した、目的(オブジェクティブ)ベースのフルスケール攻撃シミュレーションである。個別システムに限らず、人・プロセス・技術の観点で、組織全体のセキュリティ態勢を検証する。

外部公開サーバを悪用して初期侵入の足掛かりを得る

高度なフィッシングやソーシャルエンジニアリングで従業員の端末を経由してアクセスを取得する

物理セキュリティを検証する、またはソーシャルエンジニアリングによって内部ネットワークへ侵入する

最大の成果は、検知・対応(Detection & Response)能力を検証できる点にある。セキュリティチームにとっての重要な「チェックボックス思考」からの脱却「火災訓練」として機能する。

レッドチーミングがレジリエンスを強化する

レジリエンスとは、ハッキングされないことではなく、止められない(業務を継続できる)ことである。

レッドチームは、「固定観念」やセキュリティソリューション間のギャップに挑戦することで、これを強化する。

監視システム(SOC)に投資していても、攻撃者の横展開を検知し、チームに通知できるとは限らない。

⇒ 効果:レッドチームは訓練として、攻撃(煙)に気づけるか、最重要資産が奪われる前に手順(プレイブック)どおり封じ込められるかを確認する

•大規模システムでは、サービス同士の接続点(継ぎ目)で破綻しやすい。

⇒ 効果:ツール間の連携不足により生じる盲点を見つけ、ギャップを埋めて防御を一体化し、より強靭な防御体制に近づける

•監査対応は「項目を満たしたから安全」という固定観念を生みやすい。

⇒ 効果: 標的型攻撃(APT: Advanced Persistent Threat)を模擬してその前提を崩し、「適合=安全ではない」ことを示す。組織に現実の脅威環境への適応を促す

レッドチームサービス導入時の意思決定のチェックリスト

| 機能 | ペネトレーションテスト | レッドチームサービス |

| 目標 | 可能な限り多くの脆弱性を見つける | 特定のターゲット(財宝)に到達する |

| 隠密性 | 通常は「ノイジー」(防御側に通知される) | 隠密(防御側が試される) |

| 期間 | 1〜4週間 | 4週間〜3ヶ月 |

| 焦点 | コード/ネットワークの技術的欠陥 | 人、プロセス、技術 |

| 導入側のニーズ | コンプライアンスと基本セキュリティ | レジリエンスと実世界での検証 |

3. 視点の拡大:バグバウンティの価値

レッドチームが目標達成できなかったとしても、それだけで安全が保証されるわけではない。継続的な評価には、単一チームの視点に依存しない多角的な観点が必要である。バグバウンティは、その多様性とグローバル規模を提供する。

なぜバグバウンティを導入するのか

バグバウンティは、世界中の多数のホワイトハット/グレーハット研究者に金銭報酬を提示し、脆弱性の発見と報告を促す仕組みである。これにより、評価活動を大規模に拡張できる。

単一のコンサルティング企業では得られない、世界の研究者コミュニティの集合知を活用できる

重大度に応じて報酬が支払われるため、動機づけが強く、深掘りの発見につながりやすい

システムが継続的にテストされ、攻撃者に与える機会(時間窓)を最小化できる

バグバウンティは1980年代に起源を持ち、1990年代にNetscapeによって制度として整備された。現在ではGoogleやMicrosoftなどの大手テック企業、さらにBugCrowdやHackerOneといったプラットフォームでも、重要なセキュリティ施策として定着している。

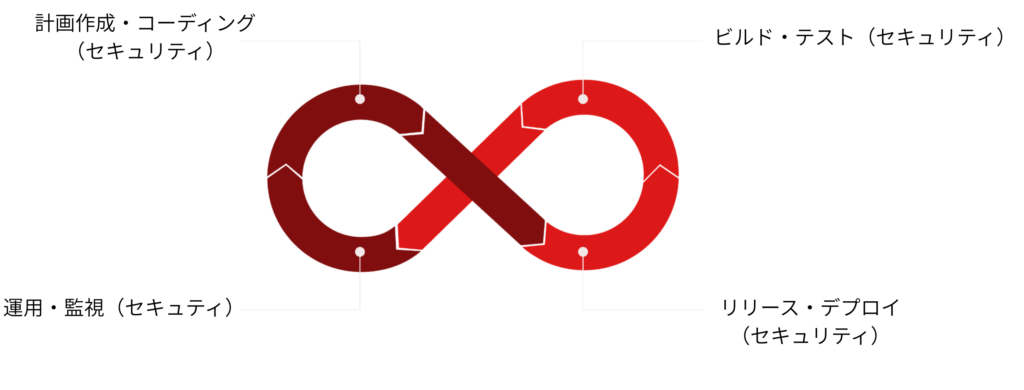

4. ペンテスト前工程:DevSecOpsの統合

最も効果的な対策は、脆弱性を「見つける」ことよりも「作り込まない」ことである。開発ライフサイクル全体にセキュリティ(DevSecOps)を組み込むことで、プロジェクトの中核からセキュリティ保証を織り込める。結果として、最終段階のペンテストにかかる負担を大幅に軽減できることになる。

8つのDevSecOpsベストプラクティス

すべての製品開発においてセキュリティ設計を必須要件として組み込む。

セキュリティテスト(SAST、DAST)および評価の自動化を最大化する。

計画段階で脅威モデリングとリスク評価を実施する。

セキュアプログラミングとセキュリティ啓発のトレーニングを継続的に実施する。

依存コンポーネント、フレームワーク、ライブラリのセキュリティパッチを適時更新する。

デプロイ前に解析ツールの統合と脆弱性報告の必須化をシステム全体で徹底する。

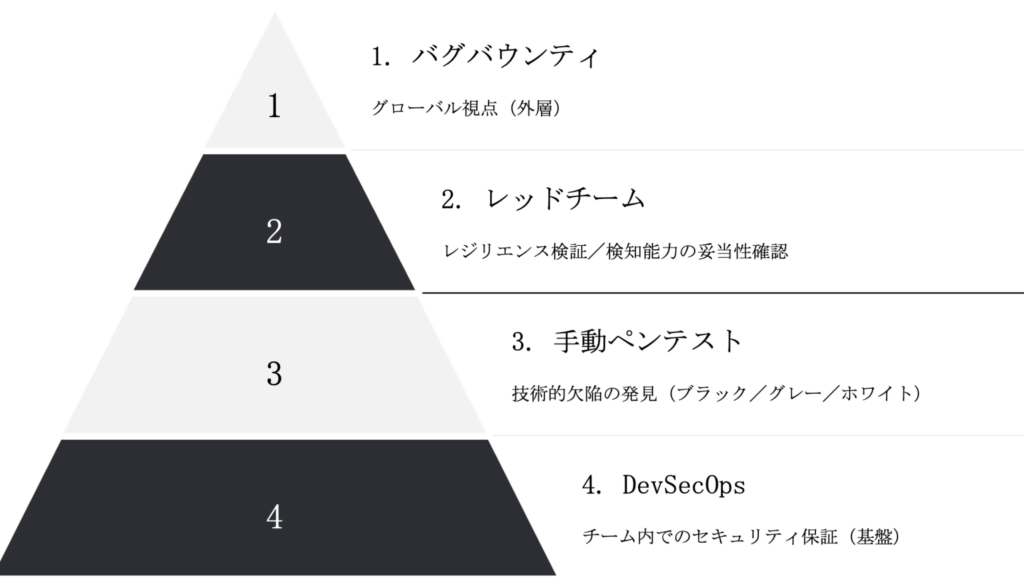

まとめ:Pentest in Depthモデル

Pentest in Depthモデルは、複数レイヤーの評価を統合し、可能な限り高い安全性水準を目指すとともに、現実の脅威に対する即応性とレジリエンスを確保する。

Viettel Cyber Security:強力なペンテスト体制

500+

ゼロデイ発見

Microsoft、Google、Oracle等のプラットフォームでの発見実績

Pwn2Own 優勝実績

エクスプロイト開発における世界水準の専門性を実証

コスト最適化

高度な自動化と熟練した手動悪用検証を組み合わせる

Viettel Cyber SecurityはCREST認定プロバイダとして、Webアプリ/APIからモバイル、IoTに至るまで、あらゆるデジタル領域に対して戦略的かつ包括的なテストサービスを提供します。 デジタルの将来を守るため、ぜひお問い合わせください。